UE5 游戏资源解包与逆向工程实践分享

UE 系列游戏的资源解包在大多数情况下并不复杂,但一旦进入非标准实现,就不可避免地需要结合源码、逆向与调试手段。

希望这次实践记录,能为遇到类似问题的读者提供一些思路与参考。

背景

已经很久没有更新博客了。

最近有朋友找我帮忙看看某个游戏是否有办法进行资源解包,在研究和实践的过程中,发现过程还挺有意思的。与此同时,网上关于 UE5 游戏资源解包与逆向工程 的系统性讨论并不算多,于是决定整理一下经验,分享出来,和大家一起学习与交流。

话不多说,直接进入正题。

UE 系列游戏的常规解包思路

针对 Unreal Engine(UE)系列游戏,社区中已经有不少成熟且稳定的工具链。

下面简单介绍常用的解包工具,以及部分引擎级的逆向辅助工具。

常用解包工具

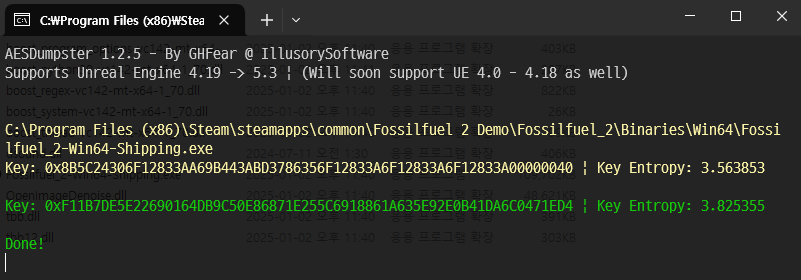

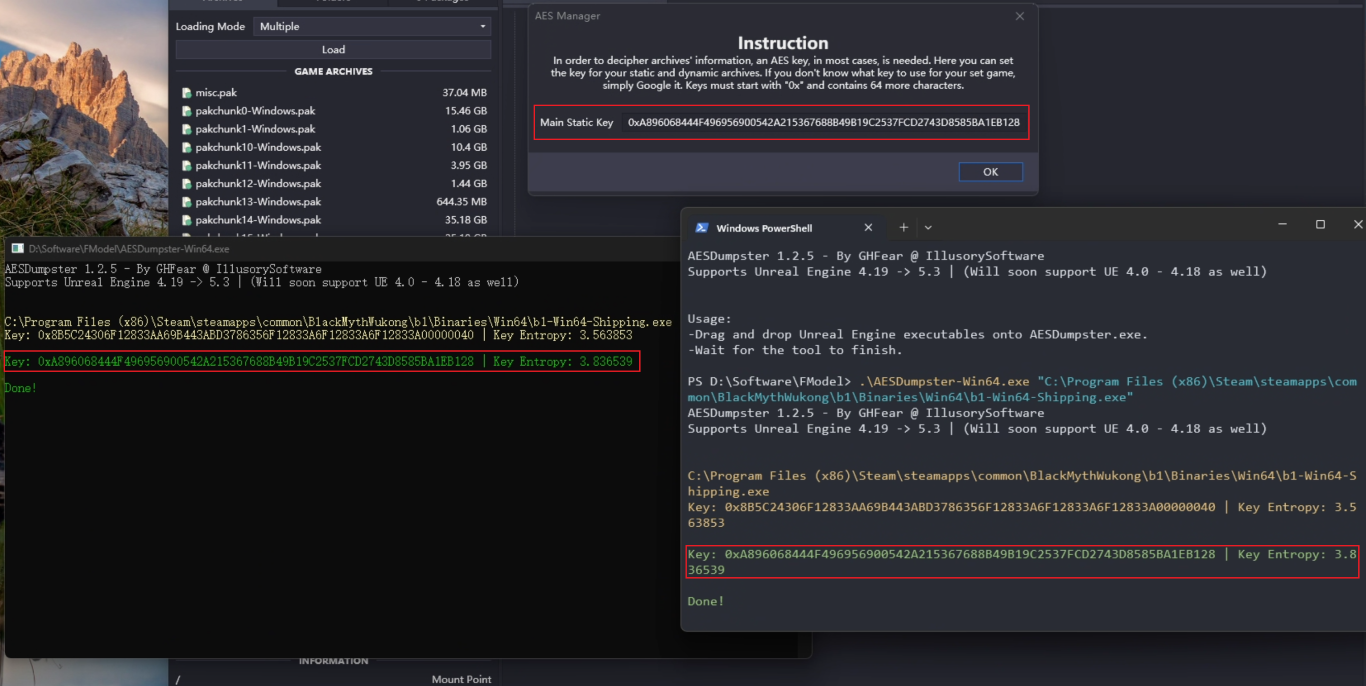

AESDumpster

一键从内存中提取 UE 游戏所使用的 AES Key,对新手非常友好。FModel

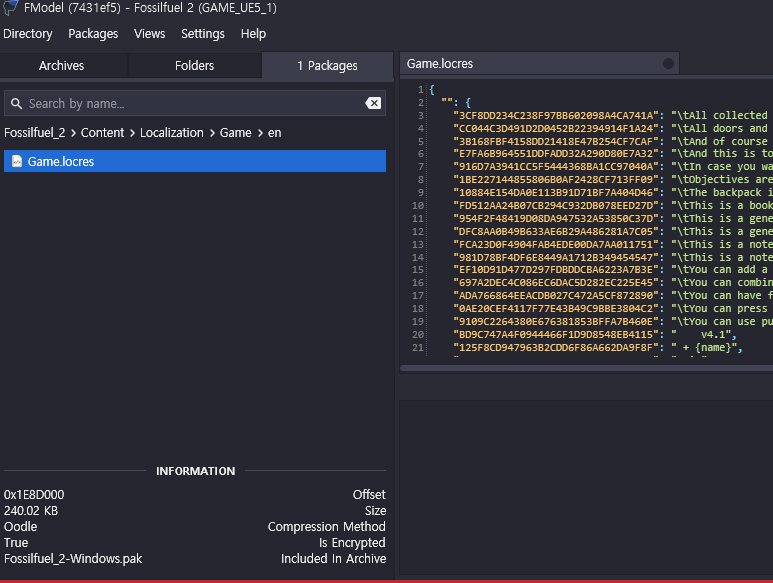

非常著名的 UE 资源浏览与导出工具,支持 UE4 / UE5,多数场景下即开即用。CUE4Parse

FModel 底层所依赖的核心解析库,负责 Pak 文件解析与解密,是 UE 资源解包的核心组件。UModel(UE Viewer)

老牌 UE 资源浏览工具,稳定可靠,但支持 UE5 的版本通常需要额外寻找或自行编译。UnrealPak

Unreal Engine 官方自带的 Pak 打包 / 解包工具,通常随引擎源码或安装包提供。UnrealLocres

用于解包与处理 UE 语言资源(.locres)文件,常见于本地化与汉化相关场景。

如果只是进行常规的 UE 游戏资源查看与导出,上述工具基本已经可以满足大多数需求。

Unreal Engine 游戏资源提取

一文中对这些工具的使用方式做了较为详细的介绍,可作为补充阅读参考。

需要注意的是,当涉及 游戏修改、汉化或资源回封 时,通常还需要配合使用UnrealPak、UnrealLocres 等工具,并且往往需要绕过 Pak 完整性校验、签名校验或额外的反篡改逻辑。

这部分内容与具体项目实现关系较大,本文不作展开,建议根据实际情况自行分析。

工具示意图

AESDumpster 运行界面

FModel / CUE4Parse 加载 Pak 资源界面

基础使用流程示意

引擎 / 逆向辅助工具(进阶)

以下工具更多用于 引擎级分析、逆向工程、功能植入或 Mod 开发,并非纯解包所必需,但在复杂或非标准实现中非常有价值。

yinjector

轻量级 DLL 注入器,常用于注入调试代码、Hook 或自定义逻辑。Dumper-7

Unreal Engine 游戏的 SDK 生成工具,支持 UE4 与 UE5,可用于生成 SDK、提取.usmap等反射与结构映射信息。RE-UE4SS

常用于制作 Mod 或植入自定义功能的工具,可扩展 UE 游戏运行时能力。PalWorld-Server-Unoffical-Api

基于 UE 的能力扩展示例项目,可作为理解 UE 运行时交互与功能注入的参考。

非标准解包场景下的逆向工程基础

在实际分析中,并非所有 UE 游戏都遵循引擎的默认实现,常见的非标准情况包括:

- 常规工具提取到的 Key 错误或不完整

- AES Key 在运行时动态生成或多阶段派生

- 使用了自定义 Pak 加载器或对 Pak 进行了二次封装

- 修改或替换了原有的加密或校验算法

在这些场景下,常规解包工具往往会失效,需要结合逆向工程手段,从引擎实现与游戏自身逻辑入手进行分析。

手动提取 AES Key 的思路

当自动化工具(如 AESDumpster)无法直接提取 AES Key 时,通常需要通过 静态分析与动态调试 手动定位 Key 的真实来源,常见思路包括:

- 从 UE 的 Pak 加载与解密流程入手,重点关注

FPakPlatformFile、FPakFile、FAES::DecryptData等关键类与函数 - 通过字符串特征、结构体布局或函数交叉引用(Xref),追踪 AES Key 的初始化、传递与使用路径

- 在运行时对关键函数或关键数据写入位置下断点,观察 Key 的生成、拼接、解码或派生过程

- 结合内存 Dump,在合适的时机直接提取内存中的明文 Key,或其最终用于解密的派生结果

以下是两篇非常值得参考的资料,详细讲解了 AES Key 的定位与 Dump 方法:

逆向分析常用手段

在非标准解包场景中,通常需要结合以下工具与方法:

静态分析:IDA / Ghidra

用于还原 UE 版本对应的 Pak 加载与解密逻辑,理解函数调用关系与数据流向。动态调试:x64dbg / WinDbg

用于验证静态分析结论,观察运行时 Key 的生成、使用与销毁时机。

实践之某非标准加密资源提取

本节记录一次真实项目中,针对 非标准 Pak 加密实现 的资源提取与逆向分析过程。

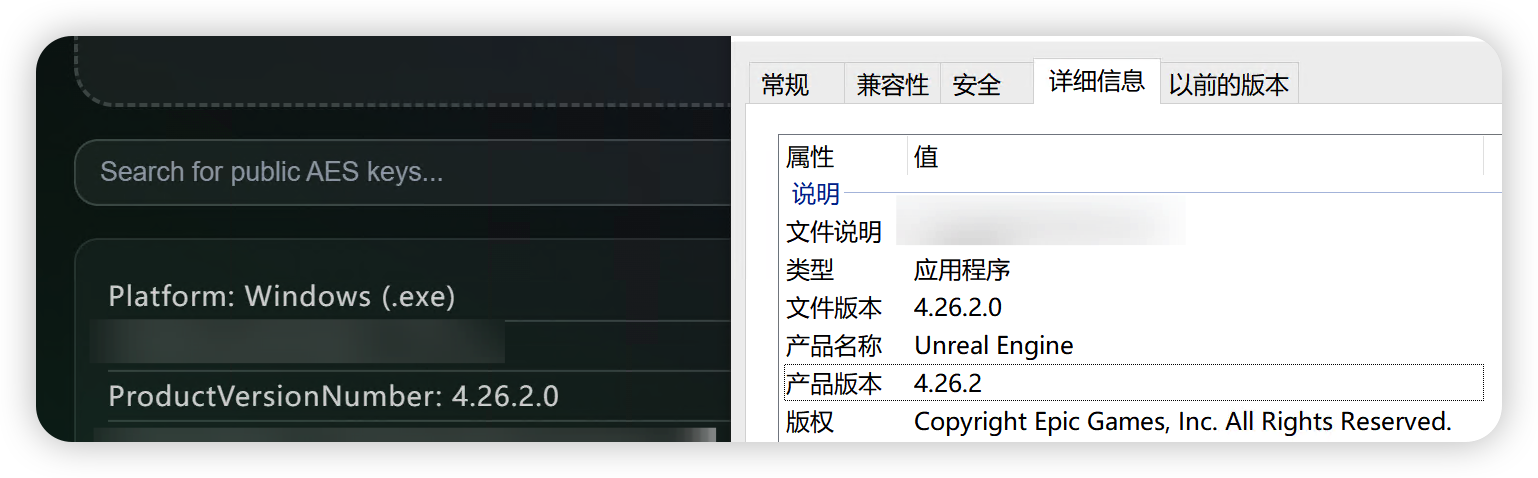

确认引擎版本与源码准备

分析开始前,首先需要确认目标程序对应的 Unreal Engine 版本,以便后续对照引擎源码。

常见的确认方式有两种:

使用

AES Dumpster – Unreal Engine AES Key Scanner

将游戏主程序拖入,即可识别其 UE 版本信息。在

Binaries\Win64或Engine\Binaries\Win64目录下找到游戏exe,通过文件属性查看版本信息。

确认版本后,建议阅读官方文档

Unreal Engine on GitHub,

并在 GitHub 上获取对应版本的 Unreal Engine 源码(需 Epic 授权),这对后续逆向分析非常有帮助。

在资源解包相关场景中,通常重点关注以下目录:

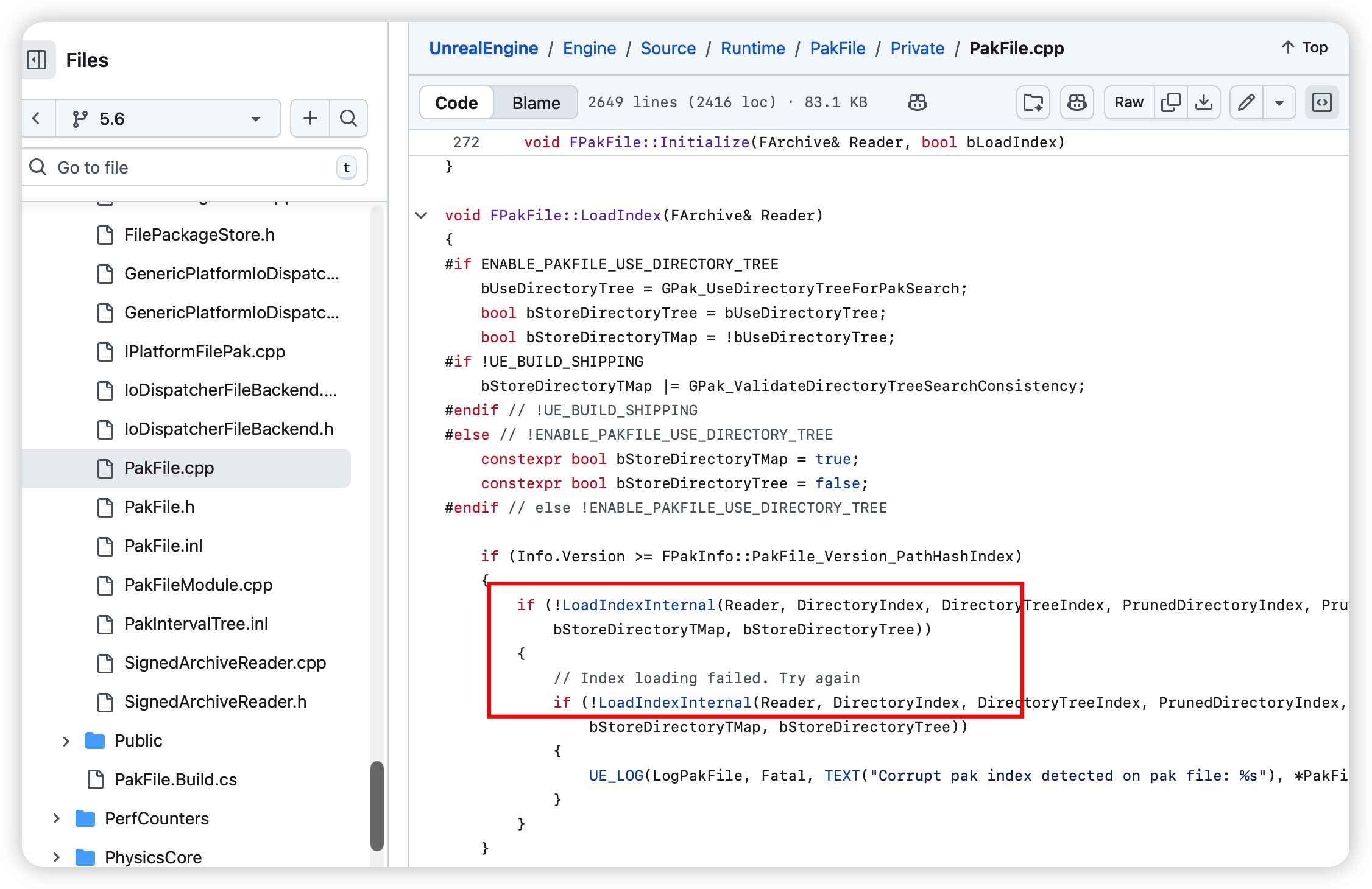

1 | Engine/Source/Runtime/PakFile/Private/ |

其中较为关键的文件包括:

IPlatformFilePak.cpp

Pak 解密逻辑,包含DecryptDataPakFile.cpp

Pak 结构解析核心,包含LoadIndex、LoadIndexInternalSignedArchiveReader.cpp

Pak 索引相关的序列化逻辑,核心函数为Serialize

这些文件基本覆盖了 Pak 文件的加载与解密流程。

AES Key 定位

在确认源码结构后,下一步是定位 AES Key。

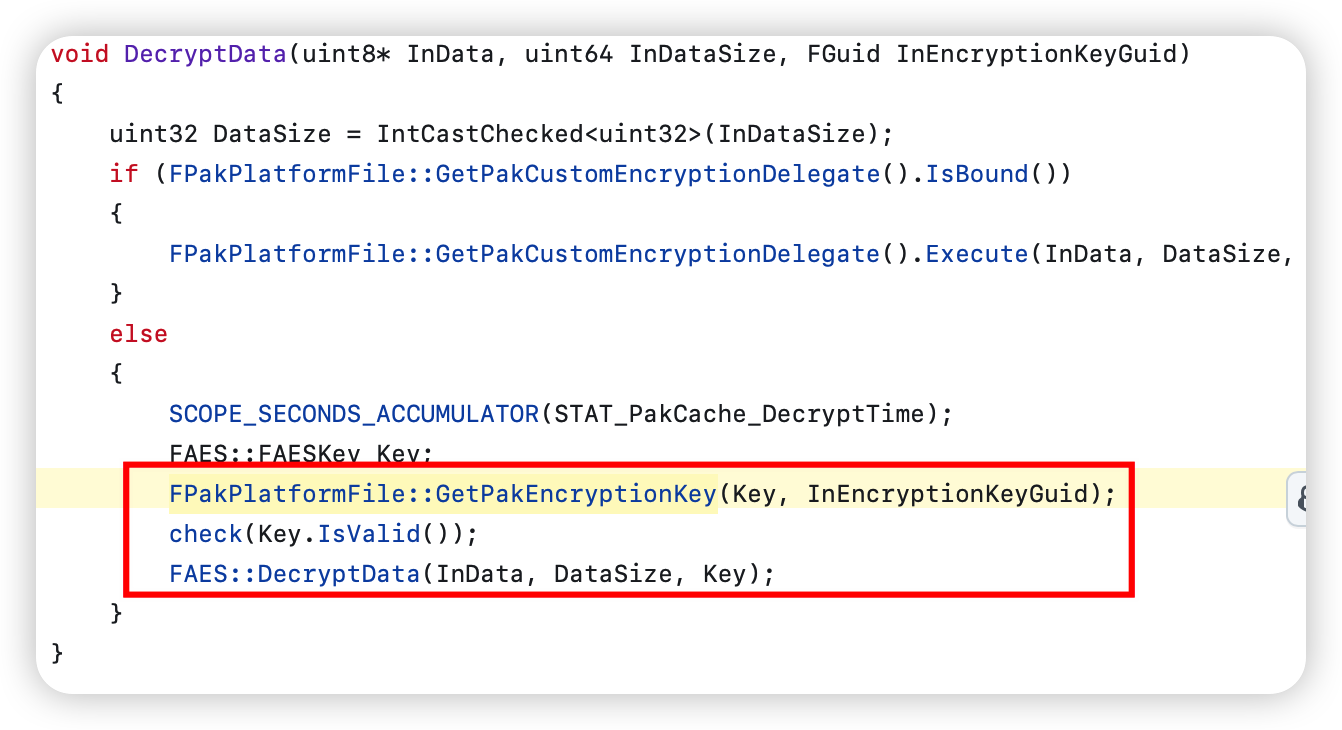

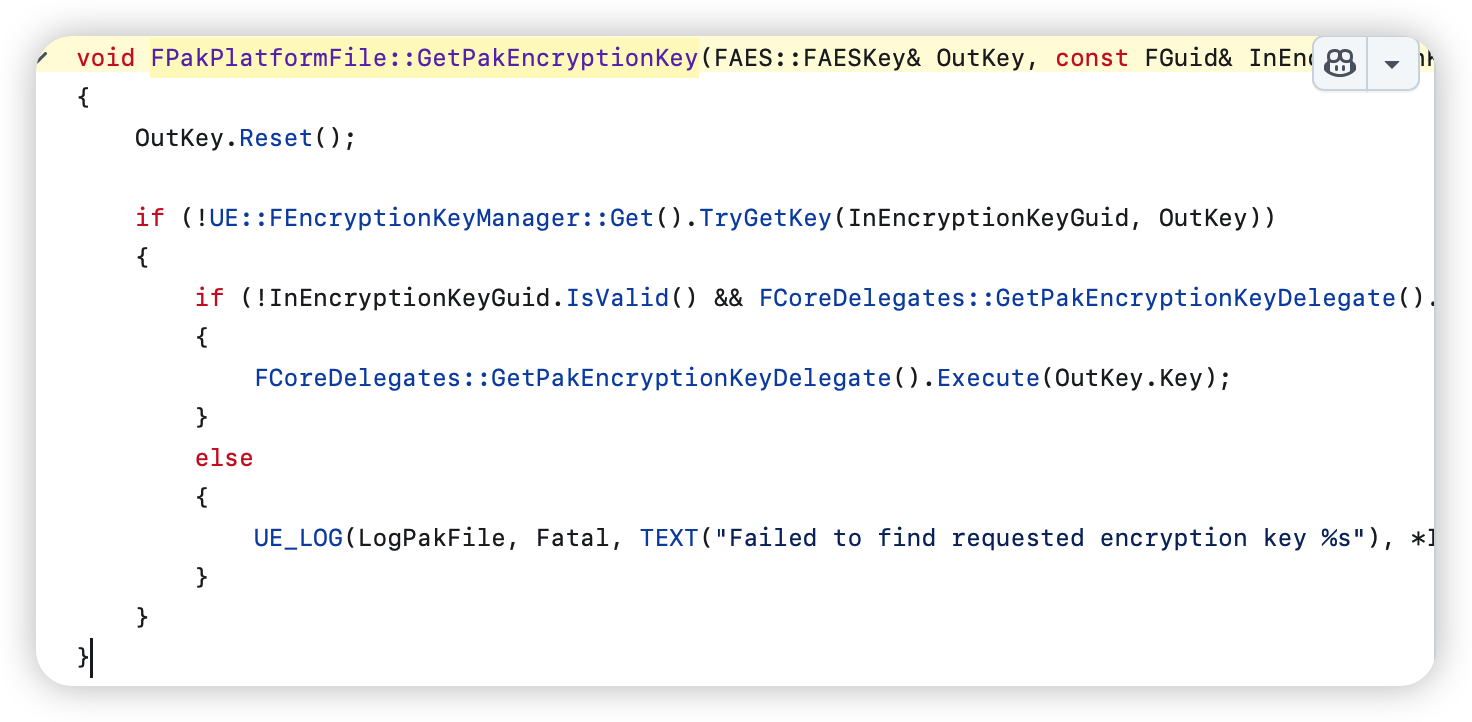

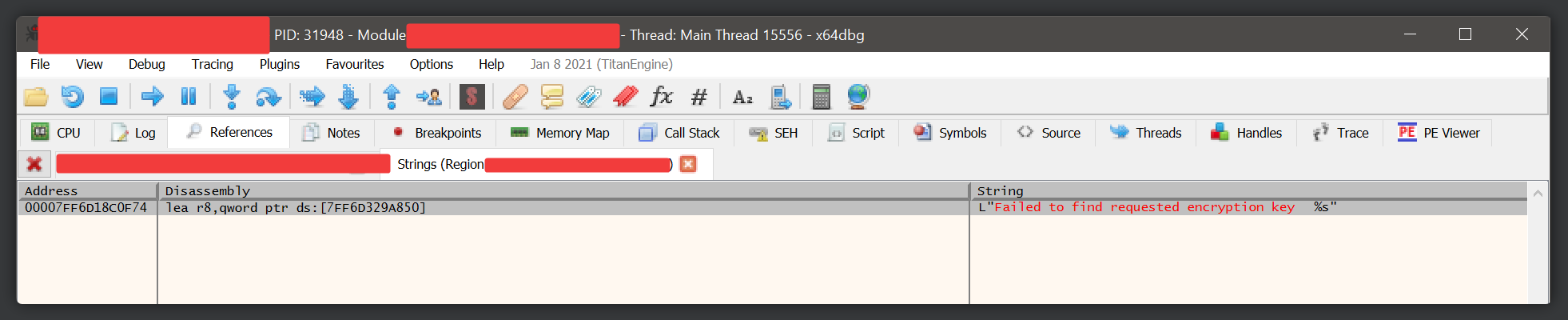

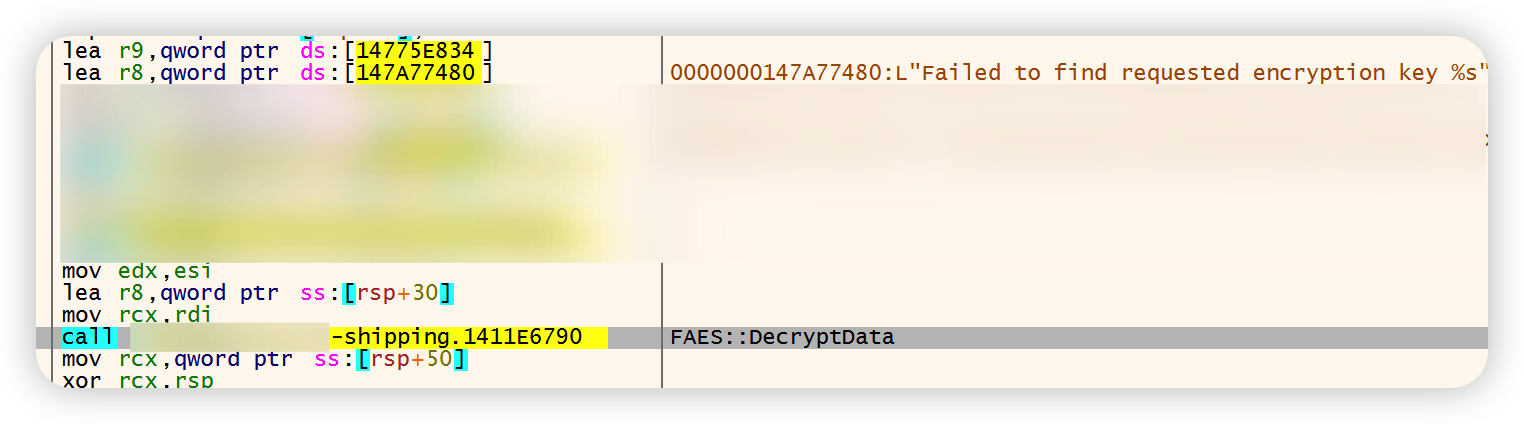

通过在 x64dbg 中对主模块进行字符串搜索,可以较快定位到 Pak 解密相关函数,在其调用前后下断点进行跟踪。

源码中的 Key 使用位置

x64dbg 中的表现

断点(FAES::DecryptData)触发后可以观察到,r8(第三个参数)指向 AES Key。

通常 AES Key 的长度为 16 的倍数,实际项目中多为 32 字节。

进一步分析可以发现,用于获取 Key 的 GetPakEncryptionKey 已被编译器内联,因此在反汇编中不会以独立函数形式出现。

解包流程与 CUE4Parse 修正

将获取到的 Key 填入 FModel 进行快速验证,如果能直接解包,问题基本结束。

本例中验证失败,说明 Pak 结构或解密流程并非标准实现。

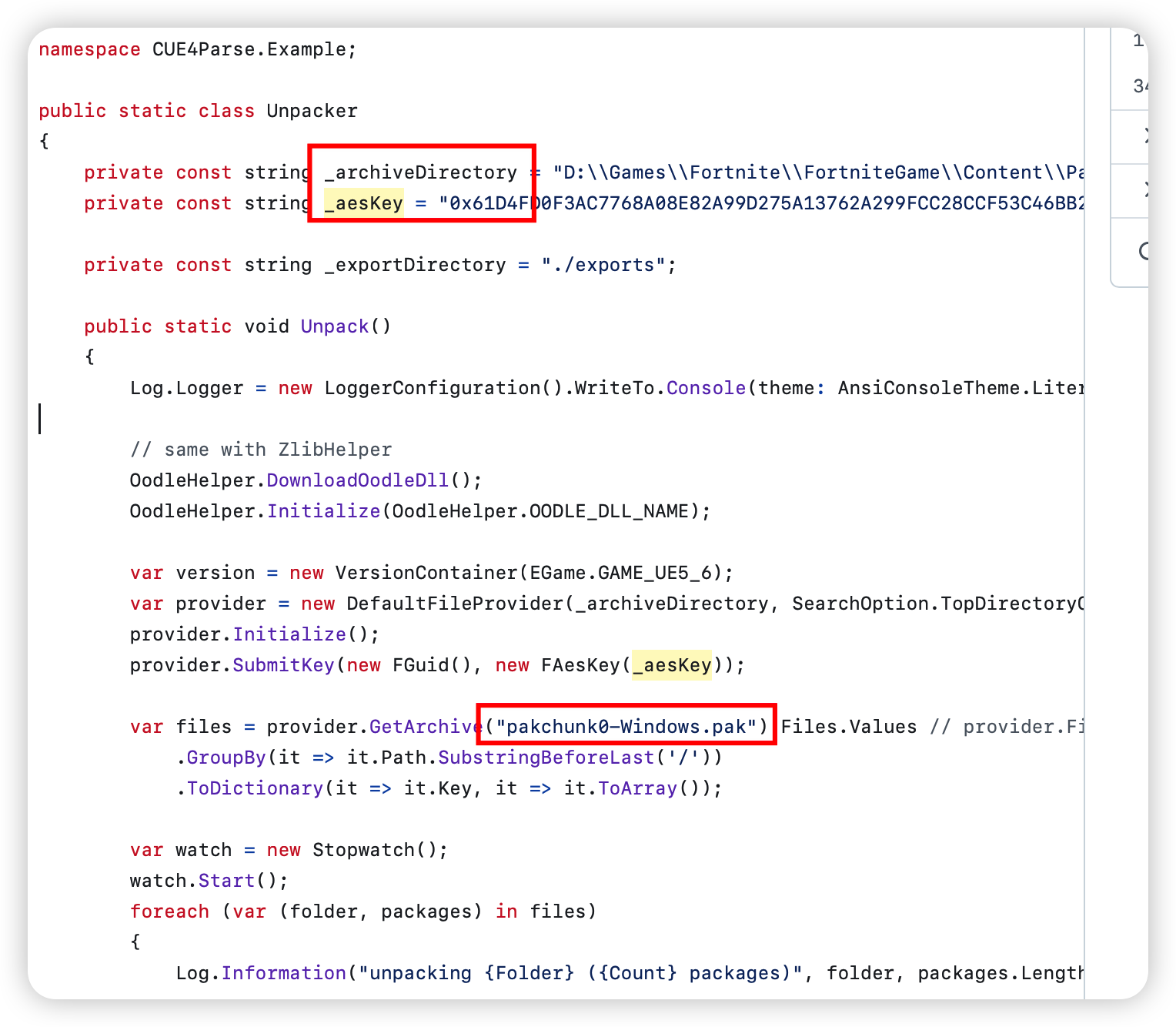

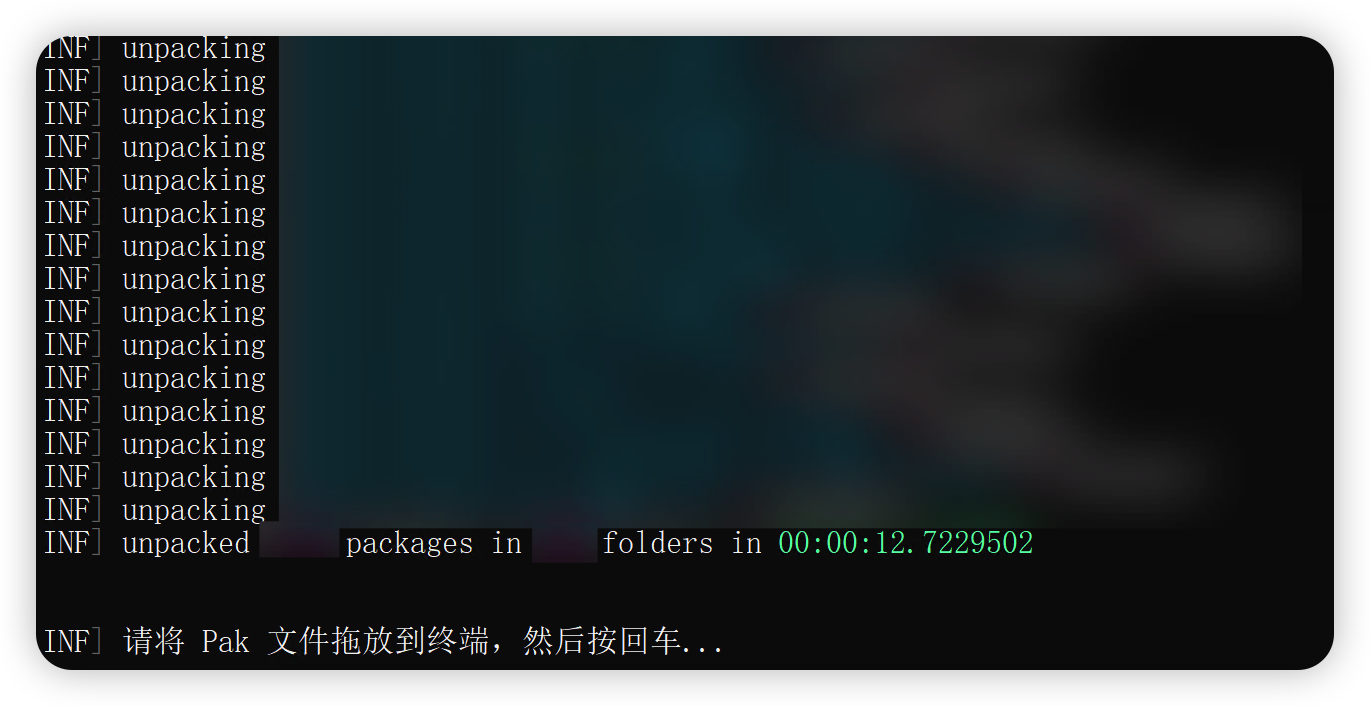

从零开始编写 Pak 解析器成本较高,因此这里选择在

CUE4Parse 的基础上进行修正。

环境调整

- 将

CUE4Parse.Example设为启动项目 Program.cs原用于 APK 解包,可将其Main重命名- 将

Unpacker.cs的入口方法改为Main - 在代码中手动设置:

_archiveDirectory_aesKey- Pak 文件名

Unpacker.cs 结构说明

运行后即可动态跟踪解包流程。

需要注意的是,OodleHelper 相关依赖在网络环境较差时可能下载失败,

可手动下载并放置到对应目录,否则将无法正常解压。

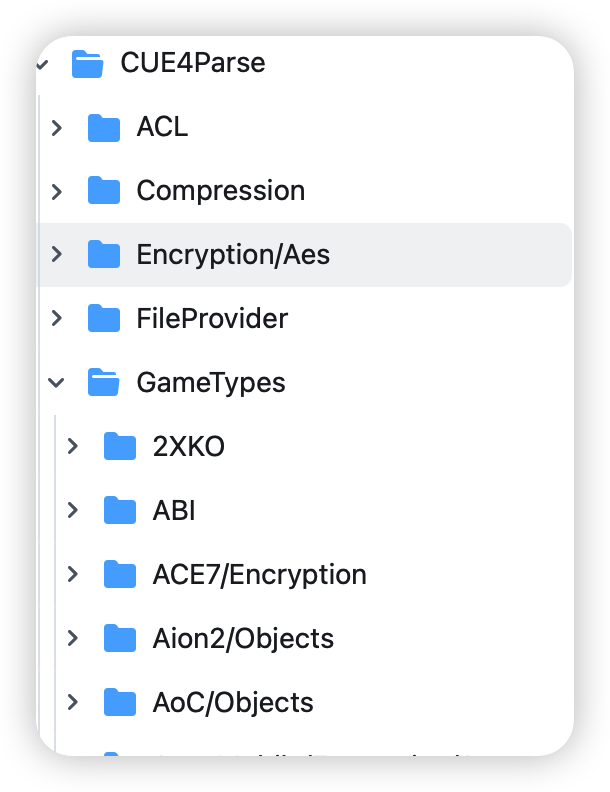

GameType 定义与索引修正

由于标准版本配置无法正确解析该游戏的 Pak,通常需要新增一个 GameType。

可以参考 EGame.GAME_UE5_6 的定义,在对应版本附近添加新的游戏类型。

GameType 定义位置示意

在代码层面,重点关注以下关键位置与调用流程:

CUE4Parse\UE4\Pak\PakFileReader.cs

主要调用链:PakFileReader→FPakInfo.ReadFPakInfo→new FPakInfo

需要逐项核对 Pak Header 中的 偏移、大小等字段信息。CUE4Parse\FileProvider\Vfs\AbstractVfsFileProvider.cs

主要调用链:SubmitKeysAsync→MountTo→PakFileReader.Mount

→ReadIndexUpdated→ReadAndDecryptIndex

在流程正确的情况下,索引成功解密后即可完成 Pak 挂载。

如果 Pak 结构被修改较多,后续相关偏移同样需要同步修正。

通常可以认为,除加密方式与偏移调整外,不会对虚拟文件系统结构做大规模改动,

否则实现复杂度、兼容风险与维护成本都会显著增加。

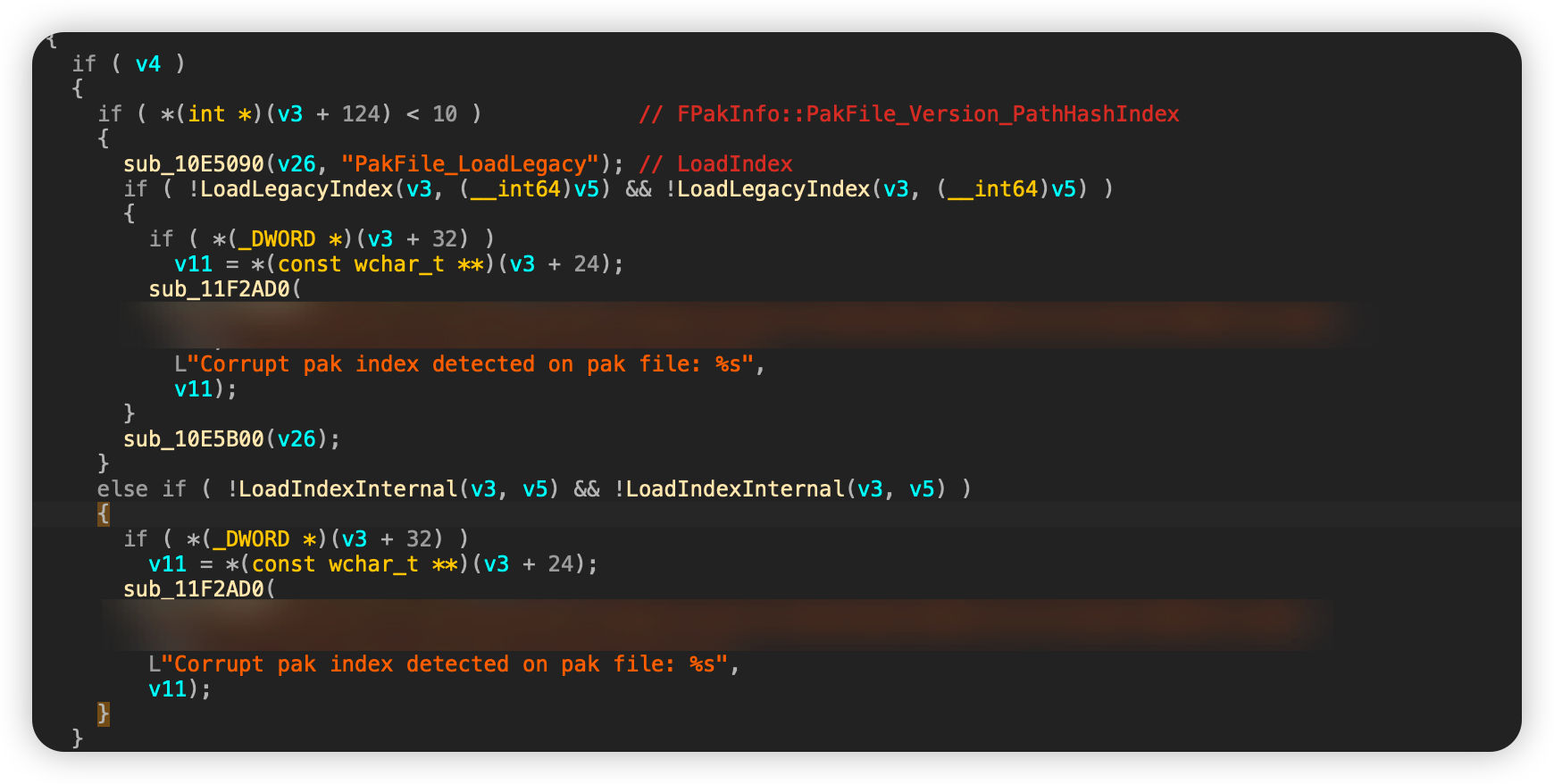

同步逆向与加载流程确认

IDA 中的参考

通过 Pak 中的字符串特征,可以在 IDA 中快速定位到Initialize、LoadIndex、LoadIndexInternal 等关键函数。

Pak 的整体加载流程基本围绕上述函数展开,是后续动态跟踪与

偏移校对的主要切入点。

将关键偏移带回 x64dbg 中进行动态跟踪,逐项核对以下内容:

- Pak 头部与索引结构字段

- 各结构在文件中的偏移与大小

- 数据对齐与填充规则

- 解密前后的数据内容

并与 CUE4Parse 中对应实现进行逐一比对,以修正解析逻辑。

需要说明的是,这一步骤本身非常枯燥且繁琐,虽然描述看似简单,

但在实际操作中往往是整个流程中最耗时的部分。

调试时机问题与解决方案

程序通常由根目录下的 Launcher 负责拉起,

因此无法直接调试 Binaries\Win64 下的主程序,只能在进程运行后附加调试。

尝试在 Initialize 下断点后,多次运行未能命中。

此时通常存在两种可能:

- 调试器附加时机过晚

- 使用了非标准 Pak 加载流程

一种快速验证方式是,将其他 UE 游戏的 Pak 拷贝到当前目录以触发解密失败错误。

通过错误信息与调用堆栈,可以间接观察内部加载逻辑。

本例中属于第一种情况。

为尽可能提前介入调试,可以采用多种方式,例如在 Launcher 中拦截进程创建并以挂起方式启动。

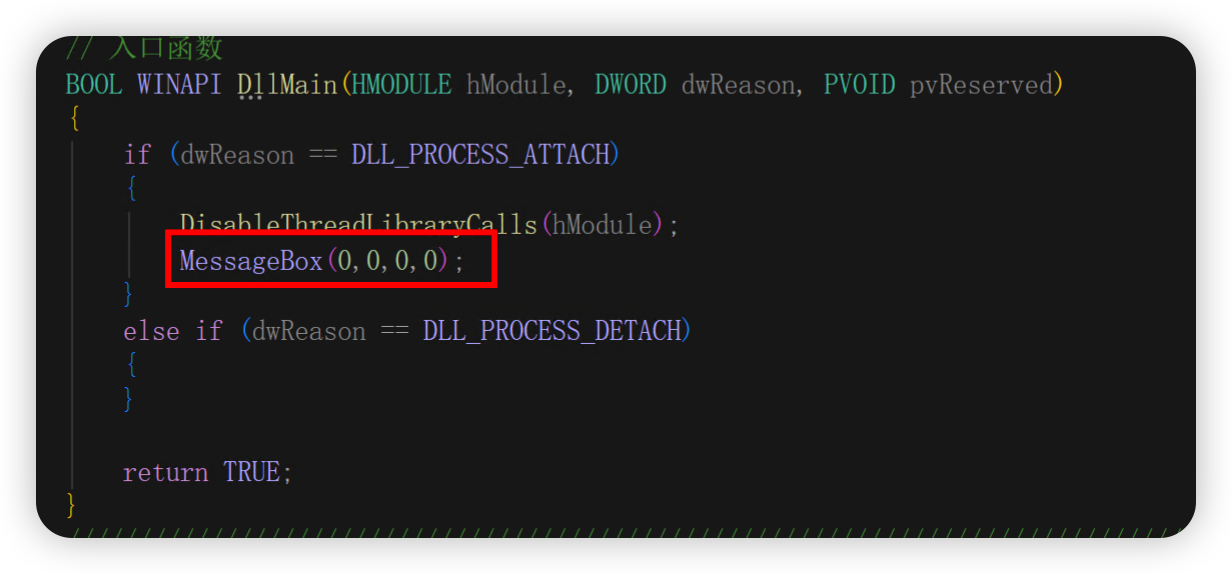

这里更推荐使用 DLL 搜索顺序劫持注入 的方法,在游戏目录下放置伪造的系统 DLL(如 winhttp.dll),

可借助 AheadLib 快速生成对应的劫持代码。

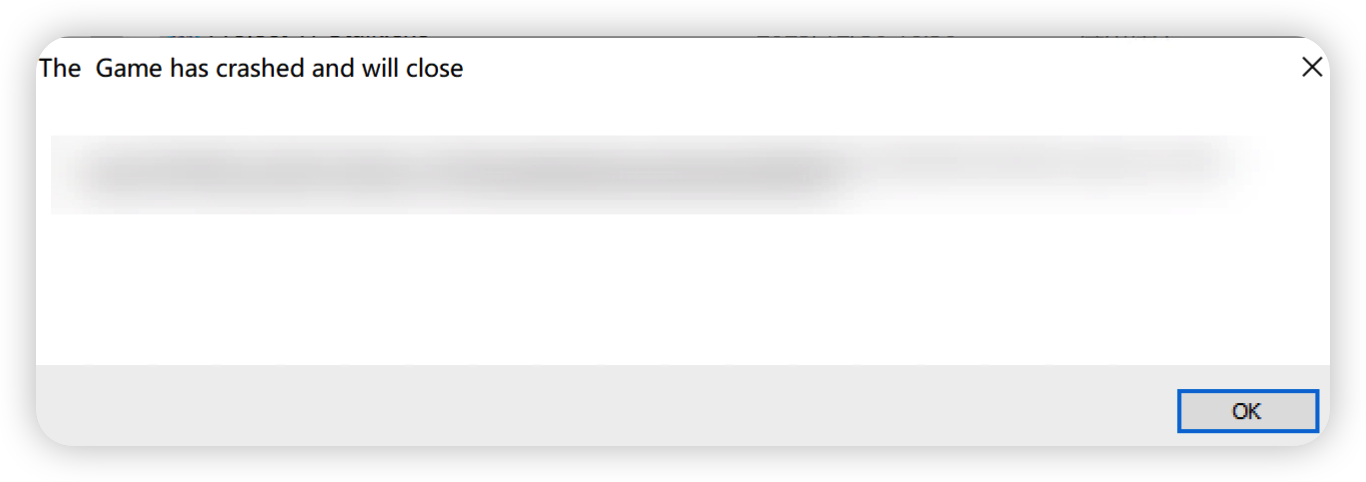

注入验证示例

游戏启动后会被 MessageBox 阻塞,此时附加调试即可早于 Pak 加载阶段,从而完整跟踪 LoadIndex 流程。

加密算法异常与替代方案

在逐步修正索引与偏移等解析细节后,执行到 DecryptData 阶段,CUE4Parse 在 IsValidIndex 中抛出异常,这提示 解密算法并非标准 AES。

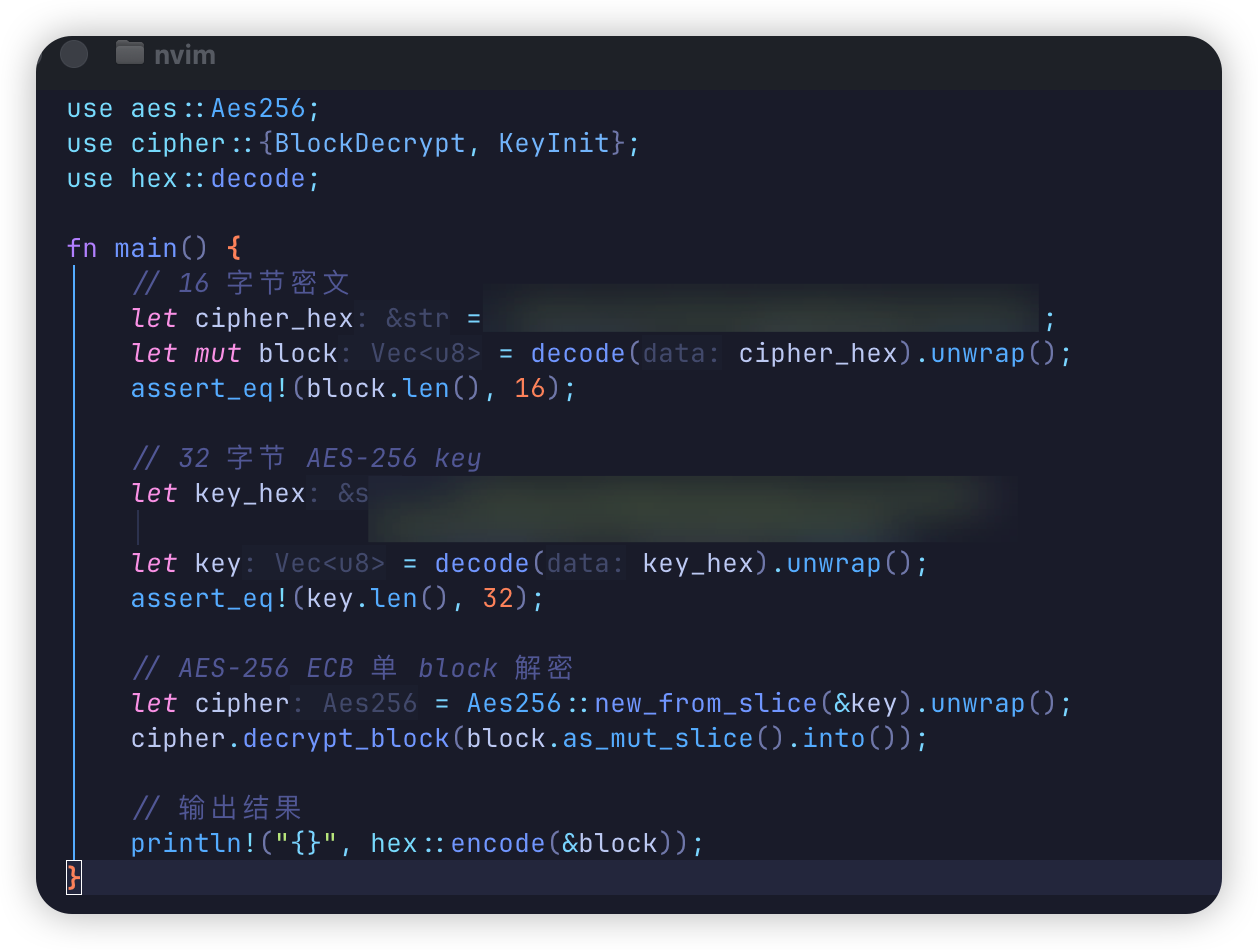

从调试器中提取:

- Cipher

- Key

并编写测试代码进行验证:

测试结果与 CUE4Parse 的解密结果一致,但与游戏内部解密结果不一致。

说明该算法在形式上接近 AES,但内部实现存在改动。

常规做法是完整逆向算法与密码表,但成本较高。

本例中采用另一种思路:直接复用游戏自身的解密函数。

通过在前述 DLL 劫持注入基础上,实现一套简易 RPC 接口,将解密请求转发给游戏进程内部执行(具体实现见附录)。

最终,CUE4Parse 的解密流程直接调用游戏原生逻辑,验证成功。

总结

本文从一次实际的资源解包需求出发,记录了在常规工具失效的情况下,

如何逐步介入 UE5 游戏的 Pak 加载与解密流程。

从确认 UE 版本、定位 Pak 结构与加载路径,到修正解析偏移、同步逆向验证,

再到处理非标准 AES 加密并复用游戏内解密逻辑,整个流程环环相扣,循序推进。

UE 系列游戏的资源解包在大多数情况下并不复杂,但一旦进入非标准实现,

就不可避免地需要结合源码、逆向与调试手段。

希望这次实践记录,能为遇到类似问题的读者提供一些思路与参考。

附录

游戏端

1 | VOID MainEntry() { |

CUE4Parse端

1 | using System; |